De interne People + Address Book-applicatie van Microsoft

Microsoft heeft zijn eigen gecentraliseerde adresboek dat al uw sociale oproepen, communicatie en verbindingen op één plek combineert onder de paraplu van de People-app. Er is een beveiligingslek met betrekking tot Denial of Service gevonden in de Microsoft People-versie 10.1807.2131.0 door LORD op de 4thvan september 2018. Deze kwetsbaarheid is gedetecteerd en getest in het Windows 10-besturingssysteem van Microsoft.

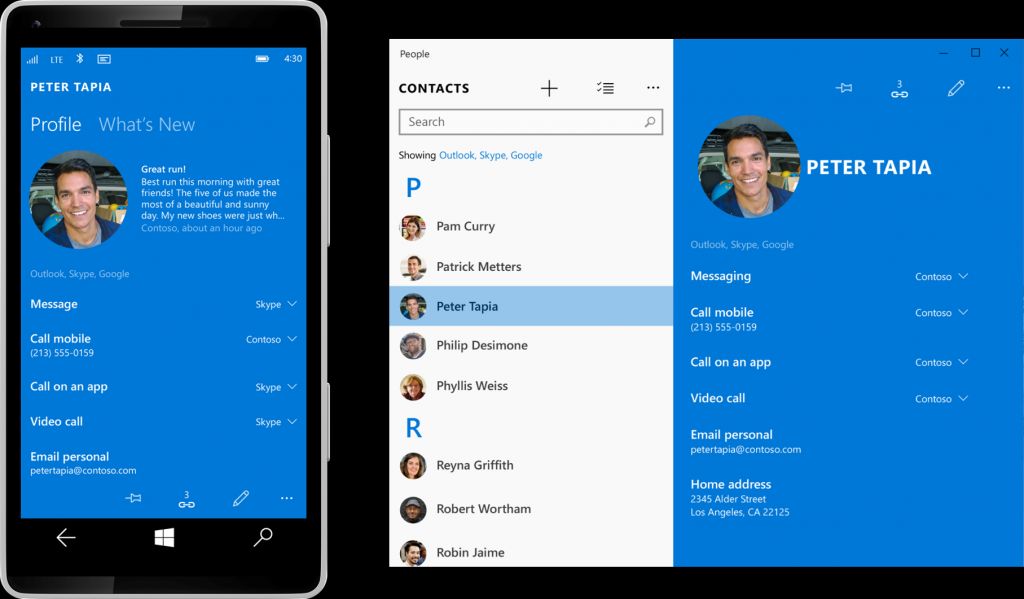

De Microsoft People-applicatie op de Windows 8 en 10 desktop-besturingssystemen is in wezen een databaseplatform voor contactbeheer dat een adresboek wordt genoemd. Het verenigt verschillende e-mailaccounts en de contacten van andere platforms op één plek voor gemakkelijke toegang met één klik. Het bevat uw Apple-accounts, Microsoft-accounts, Xbox-accounts, Google-accounts, Skype en nog veel meer allemaal op één plek, zodat u direct verbinding kunt maken met de mensen die u wilt.

De slimme applicatie voegt ook contacten van verschillende platforms samen voor gezonde contactkaarten met alle informatie die je over een bepaalde persoon hebt. Met de applicatie kunt u uw e-mails en agenda's volgen en deze verbinden met uw mensen van belang.

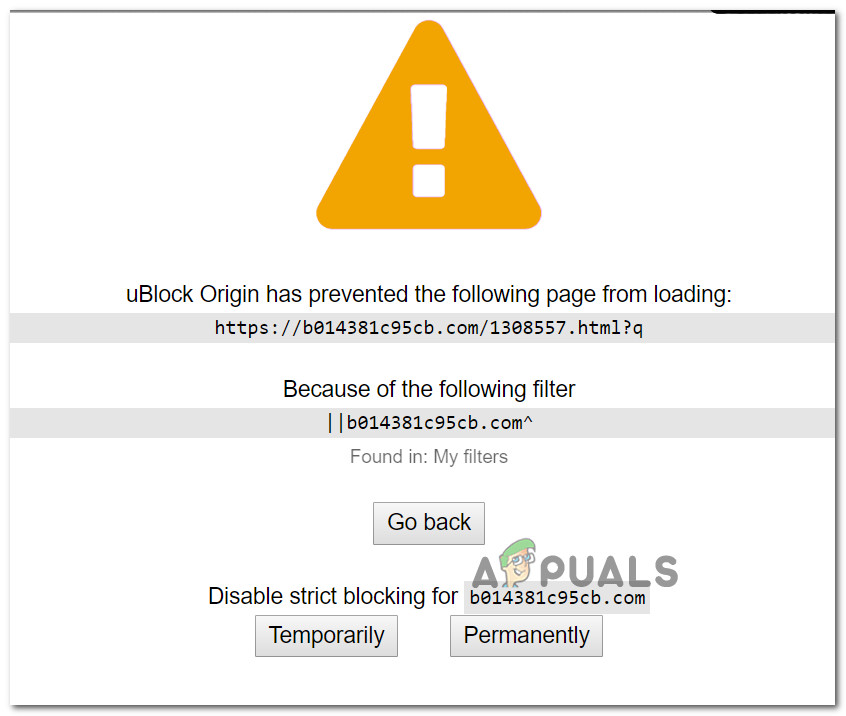

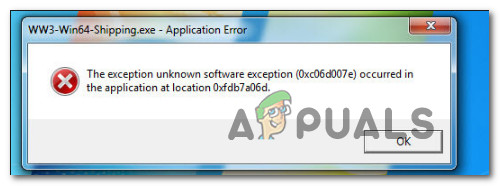

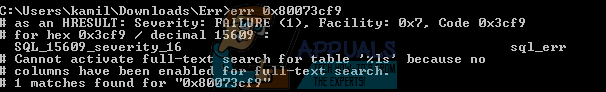

De denial of service-crash treedt op in deze applicatie wanneer de python-exploitcode wordt uitgevoerd en een crash-inducerende code in de applicatie wordt geplakt. Om dit te doen, moet u de inhoud van het tekstbestand “poc.txt” met deze code kopiëren en de People-applicatie starten. Klik in de applicatie op “nieuw contact (+)” en plak de gekopieerde code op je klembord in het naamveld. Zodra u dit contact opslaat, crasht de applicatie met een denial of service.

Aan dit beveiligingslek is nog geen CVE-identificatielabel toegewezen. Er is ook geen informatie over of de leverancier dit beveiligingslek al heeft erkend, of dat Microsoft zelfs van plan is een update uit te brengen om dit beveiligingslek te verminderen. Gezien de details van de kwetsbaarheid ben ik echter van mening dat de exploit hoogstwaarschijnlijk rond de 4 valt op de schaal van CVSS 3.0, waardoor alleen de beschikbaarheid van het programma in gevaar komt, waardoor het een mindere zorg is zonder rechtvaardiging voor een hele update om dit op te lossen zijn eigen.

Tags Microsoft

![[FIX] Brave Browser start niet](https://jf-balio.pt/img/how-tos/40/brave-browser-won-t-start.png)