WooCommerce Logo Source - WooCommerce

Als je ooit een eCommerce-website hebt gehad, is de kans bijna cent procent dat je gehoord moet hebben van WooCommerce, de populaire plug-in voor e-commerce websites. Met meer dan 35% van de e-commerce websites op internet, en met meer dan 4 miljoen installaties, is WooCommerce een van de meest vertrouwde plug-ins voor gebruikers die op zoek zijn naar een eigen online winkel. Als je een WooCommerce plugin-gebruiker bent, dan is er wat belangrijk nieuws dat je niet mag missen.

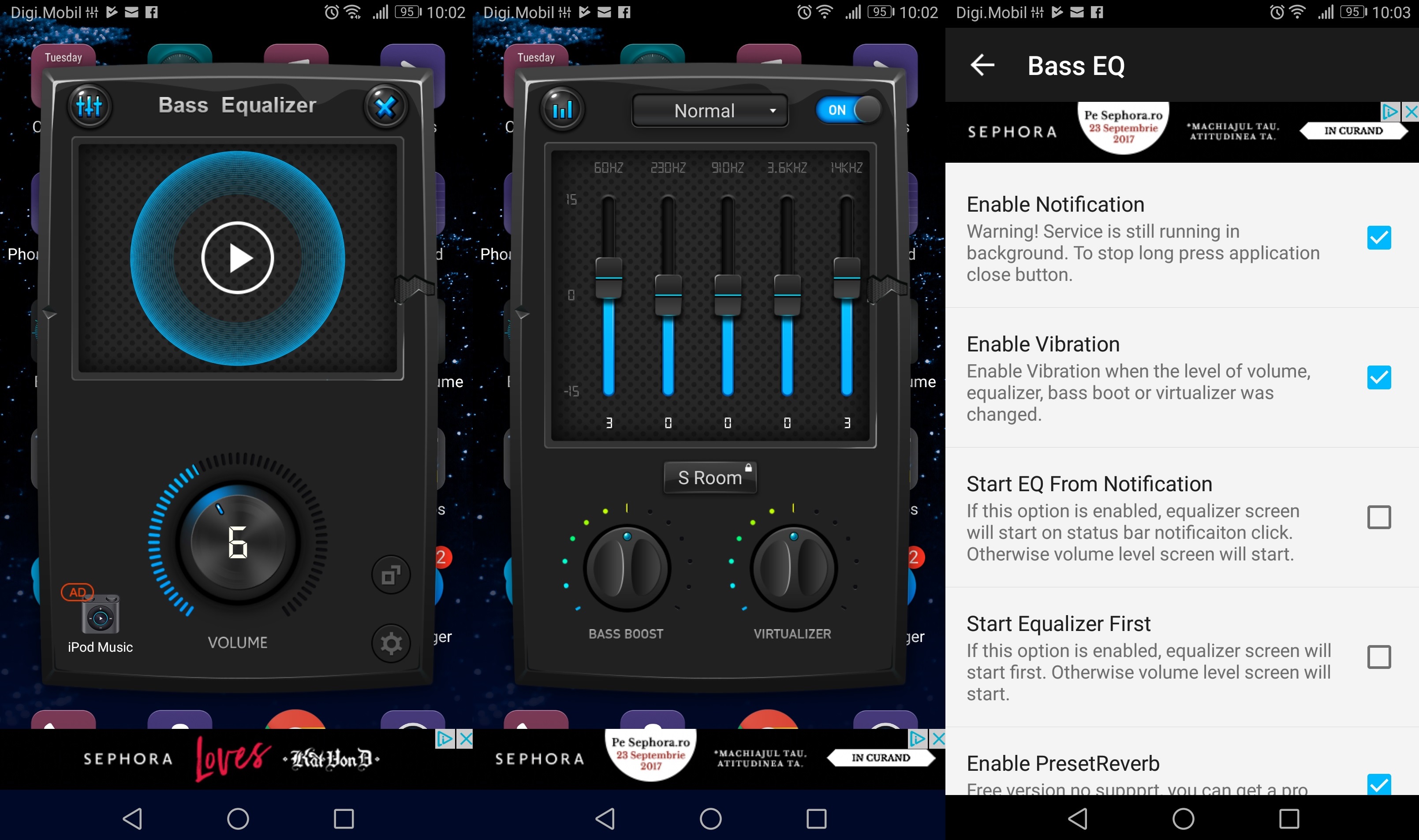

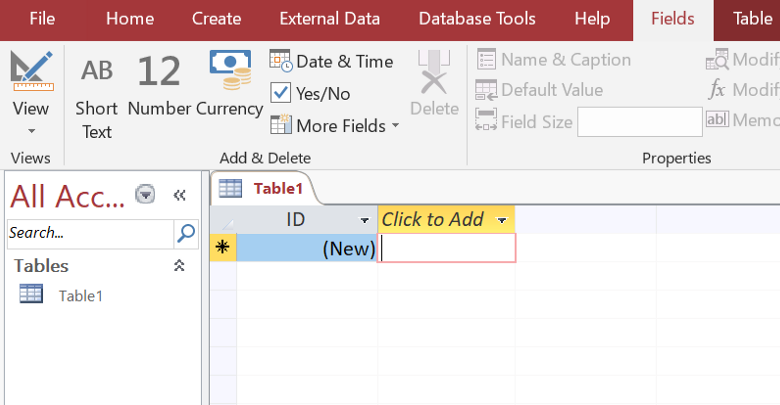

De technische details

Simon Scannell, een onderzoeker bij RIPS Technologies GmbH, ontdekt een kwetsbaarheid in de plug-in (credits voor HackerNews voor het vinden van de blogpost), die naar verluidt stelt een kwaadwillende of gecompromitteerde bevoorrechte gebruiker in staat om volledige controle over de website te krijgen, op voorwaarde dat ze de ongepatchte versie van de plug-in gebruiken. De beschrijving van de kwetsbaarheid in Simons blog luidt als volgt:

Een fout in de manier waarop WordPress met privileges omgaat, kan leiden tot een escalatie van privileges in WordPress-plug-ins. Dit betreft bijvoorbeeld WooCommerce, de meest populaire e-commerce plug-in met meer dan 4 miljoen installaties. De kwetsbaarheid staat toe winkelmanagers om bepaalde bestanden op de server te verwijderen en vervolgens een beheerdersaccount over te nemen.

Simon onthult verder technische details over de exploit in zijn blogpost. Hij onthult hoe Wordpress automatisch accounts toestaat met de ' edit_users ”Toestemming om de inloggegevens van een beheerdersaccount ook te bewerken. Maar plug-ins zoals WooCommerce bevatten metamogelijkheden, die zijn geïmplementeerd als functies, en waarvan de retourwaarde bepaalt of de huidige gebruiker die actie kan uitvoeren of niet. Dit voorkomt dat de winkelmanagers beheerdersaccounts bewerken.

De fout

Het belangrijkste nadeel van de manier waarop Wordpress met deze accountprivileges omgaat, is dat de metamogelijkheden van de gegeven plug-in worden uitgevoerd als en alleen als de plug-in actief is. Als de WooCommerce-plug-in per ongeluk wordt uitgeschakeld, worden alle gebruikersaccounts met de ' edit_users ”Toestemming zal ook kunnen friemelen met de beheerdersaccounts en dus de hele website overnemen.

Hoewel alleen beheerders plug-ins kunnen uitschakelen, stelt een willekeurige kwetsbaarheid voor het verwijderen van bestanden in WooCommerce winkelmanagers in staat om elk bestand op de server te verwijderen dat schrijfbaar is. Deze kwetsbaarheid kan worden gebruikt om WooCommerce zelf uit te schakelen en daarmee alle beperkingen op het winkelmanageraccount weg te werken, aangezien ' Door het hoofdbestand van WooCommerce te verwijderen,woocommerce.php, WordPress kan de plug-in niet laden en vervolgens uitschakelen ”Zoals Simon zegt in zijn blog.

De oplossing

Hoewel de kwetsbaarheid behoorlijk kritiek is, is het goede nieuws dat dit zo is gepatcht in versie 3.4.6 van WooCommerce, vorige maand. Als u WooCommerce op uw website gebruikt, Het wordt ten zeerste aanbevolen om uw WooCommerce-plug-in en Wordpress zelf ook bij te werken , om ervoor te zorgen dat u van de bovengenoemde kwetsbaarheid afkomt.

Tags Veiligheid WordPress

![[FIX] Microsoft Office-activeringsfout 0X4004F00C](https://jf-balio.pt/img/how-tos/96/microsoft-office-activation-error-0x4004f00c.png)