Hoewel het wordt beschouwd als een veilig besturingssysteem, zijn er zeker beveiligingsproblemen waardoor hackers GNU / Linux kunnen misbruiken. Gelukkig zijn er verschillende dingen die u kunt doen om uzelf te beschermen tegen een recentelijk ontdekte kritieke beveiligingsfout. Hoewel sommige exploits slechts een enkele distributie beïnvloeden, heeft de meest recente invloed op de meeste moderne.

Een beveiligingsonderzoeker ontdekte dat het mogelijk is om Gstreamer, dat verantwoordelijk is voor het indexeren van thumbnails, te misbruiken door een kwaadaardig audiobestand op internet te hosten. Wanneer de gebruiker het bestand downloadt, indexeert Gstreamer het automatisch op de meeste distributies. De app wil zien of het een bestand is waarvoor een miniatuur moet worden gegenereerd. Deze applicatie bevat een obscure bibliotheek die is ontworpen om Super Nintendo-muziek af te spelen door de CPU en audioprocessor van de SNES te emuleren. Gecompromitteerde audiobestanden maken gebruik van dit feit.

Uzelf beschermen tegen exploits van Gstreamer

Chrome, vooral op het Fedora-bureaublad, zal automatisch bestanden downloaden zonder bevestiging. De tracker-apps van Fedora crawlen gedownloade bestanden. Let goed op als je Chrome in een omgeving gebruikt, maar vooral in Fedora, voor elk bericht dat iets luidt als 'Het spijt ons, het lijkt erop dat de Tracker Metadata Extractor is gecrasht.' Dit is vooral problematisch als u niets anders heeft gedaan dan een webpagina bezoeken, aangezien dit erop kan duiden dat een browser gecompromitteerd is.

Als u een Ubuntu-gebruiker bent die nooit MP3-installatieopties heeft geselecteerd bij het instellen van uw machine, dan bent u veilig. U zou kunnen overwegen om dat te doen als u het opnieuw installeert, maar het neemt een grote hoeveelheid functionaliteit weg. Firefox-gebruikers in elke versie van Linux zullen worden gevraagd voordat ze de bestanden van de aanvaller downloaden, dus wees voorzichtig voordat u akkoord gaat met enige prompt om ervoor te zorgen dat u precies weet wat er wordt gedownload.

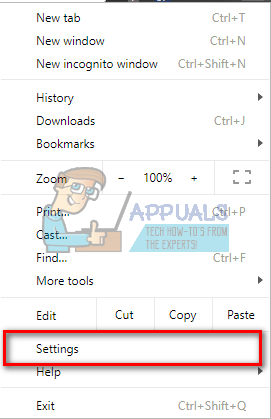

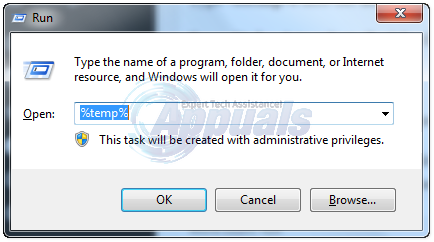

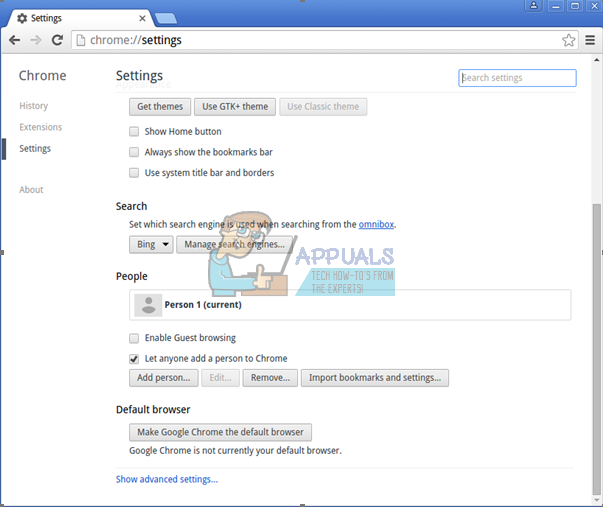

Gebruikers van Chrome kunnen zichzelf beschermen door naar chrome: // instellingen in de URL-regel en selecteer vervolgens 'Geavanceerde instellingen weergeven ...' onder aan de pagina.

Scrol omlaag naar downloads en zorg ervoor dat er een vinkje staat bij 'Vraag waar elk bestand moet worden opgeslagen voordat u het downloadt'.