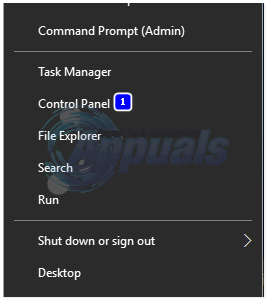

Cybersecurity illustratie

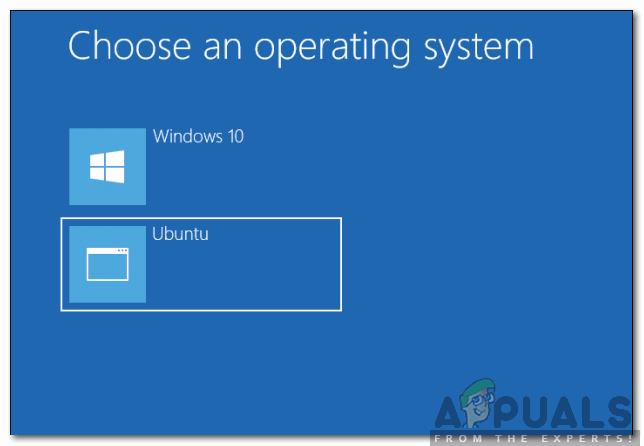

Een professionele hackgroep met geavanceerde technieken om phishing en andere vormen van malwareaanvallen uit te voeren, lijkt van richting te veranderen. Met een duidelijk doel om voorrang te geven aan kwaliteit boven kwantiteit, heeft de beruchte TA505-groep hackers een nieuwe vorm van kwaadaardige code gebruikt, genaamd AndroMut. Interessant is dat de malware lijkt te zijn geïnspireerd door Andromeda. Oorspronkelijk ontworpen door een andere hackgroep, was Andromeda nog maar in 2017 een van de grootste malwarebotnets ter wereld. Botnets op basis van de Andromeda-code voerden met succes hun payload-levering uit op verschillende verdachte en kwetsbare pc's met het Windows-besturingssysteem. De AndroMut lijkt grotendeels gebaseerd te zijn op deze Andromeda-code die duidt op een mogelijke samenwerking tussen de hackergroepen.

Een van 's werelds meest succesvolle cybercriminele groepen, die zichzelf de TA505 noemen, lijkt zijn tactiek te hebben gewijzigd. Als onderdeel van de laatste kwaadaardige campagne om financiële informatie aan te vallen en te stelen, is de groep bezig met het verspreiden van een nieuwe vorm van malware. In plaats van zich te richten op een groot aantal individuen, lijkt de TA505-groep als onderdeel van de spil achter banken en andere financiële diensten aan te gaan. Overigens blijft het punt van binnenkomst of herkomst hetzelfde, maar het beoogde doel en de focus lijken te liggen op de georganiseerde financiële sector. Overigens wordt financiële bedrijven in de VS, de Verenigde Arabische Emiraten en Singapore geadviseerd zeer alert te zijn en te zoeken naar verdachte inhoud. Enkele van de meest voorkomende punten van de aanval blijven officieel ogende e-mails.

TA505 Group gebruikt Andromeda Base om AndroMut te ontwikkelen en te implementeren

De beruchte TA505-groep lijkt de afgelopen maand in intensiteit te zijn toegenomen en is met dezelfde felheid doorgegaan. Het probeert niet langer willekeurige aanvalsgolven uit te voeren die de controle over de machines van de slachtoffers proberen te krijgen. Met andere woorden, massale phishing-e-mails zijn niet langer de favoriete tactiek. In plaats daarvan heeft de TA505-groep het aantal aanvallen aanzienlijk verminderd en is duidelijk overgeschakeld op meer gerichte aanvallen.

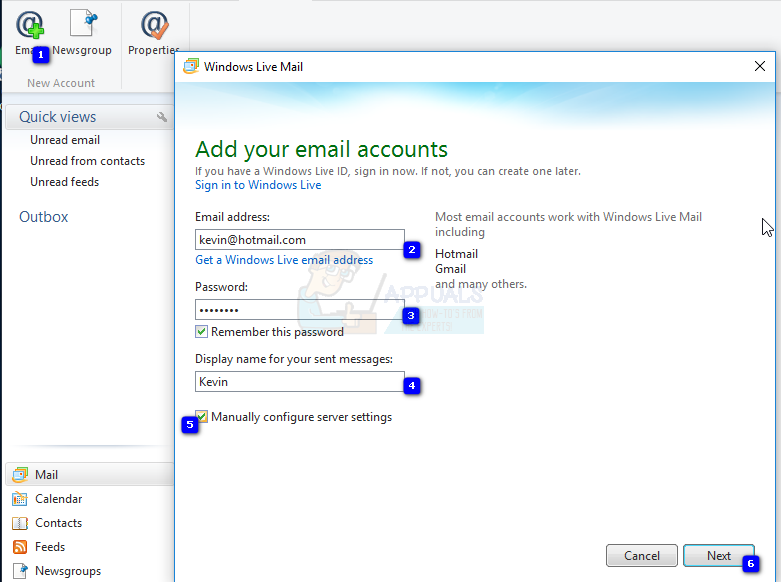

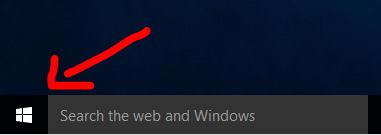

Mooi artikel van @proofpoint

onderzoekers bespreken twee verschillende campagnes van TA505 die AndroMut gebruikten om FlawedAmmyy te downloaden. AndroMut is geschreven in C ++ en is een soort downloader.

Blog: https://t.co/vIDcrhKQ3z

Monsters: https://t.co/QM83SVr0GA pic.twitter.com/TNO7COhcl0

- InQuest (@InQuest) 3 juli 2019

Gebaseerd op de analyse van verschillende verdachte e-mails en andere vormen van elektronische communicatie en media, cyberveiligheidsonderzoekers bij Bewijspunt hebben aangegeven dat de groep hackers zich lijkt te richten op medewerkers van banken en andere financiële dienstverleners. De onderzoekers hebben ook het gebruik van een nieuwe vorm van geavanceerde malware ontdekt. De onderzoekers noemen het AndroMut en hebben ontdekt dat de malware nogal wat overeenkomsten vertoont met Andromeda. Andromeda is ontworpen en geïmplementeerd door een geheel andere groep hackers en is een van de meest succesvol uitgevoerde, gevaarlijke en een van de grootste netwerken van malwarebotnets ter wereld. Tot 2017 verspreidde Andromeda zich enorm en installeerde het zichzelf met succes op kwetsbare pc's met het Windows-besturingssysteem.

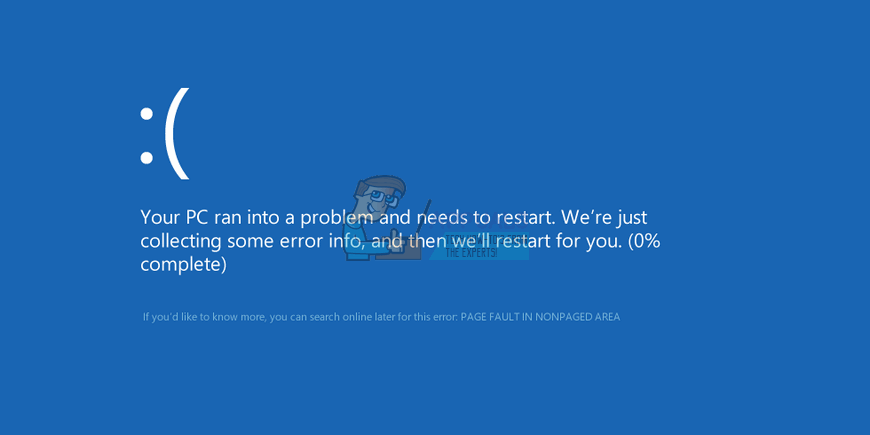

Hoe voert de TA505-groep de malware-aanval uit?

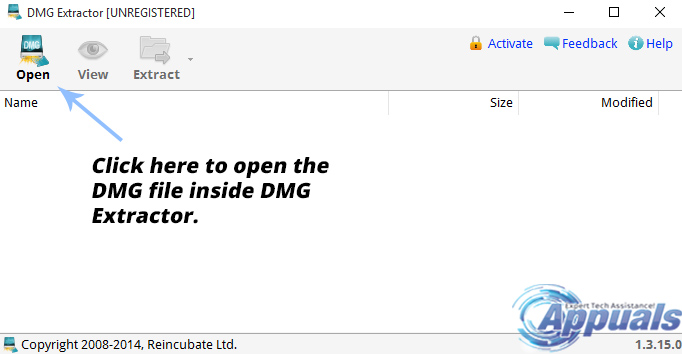

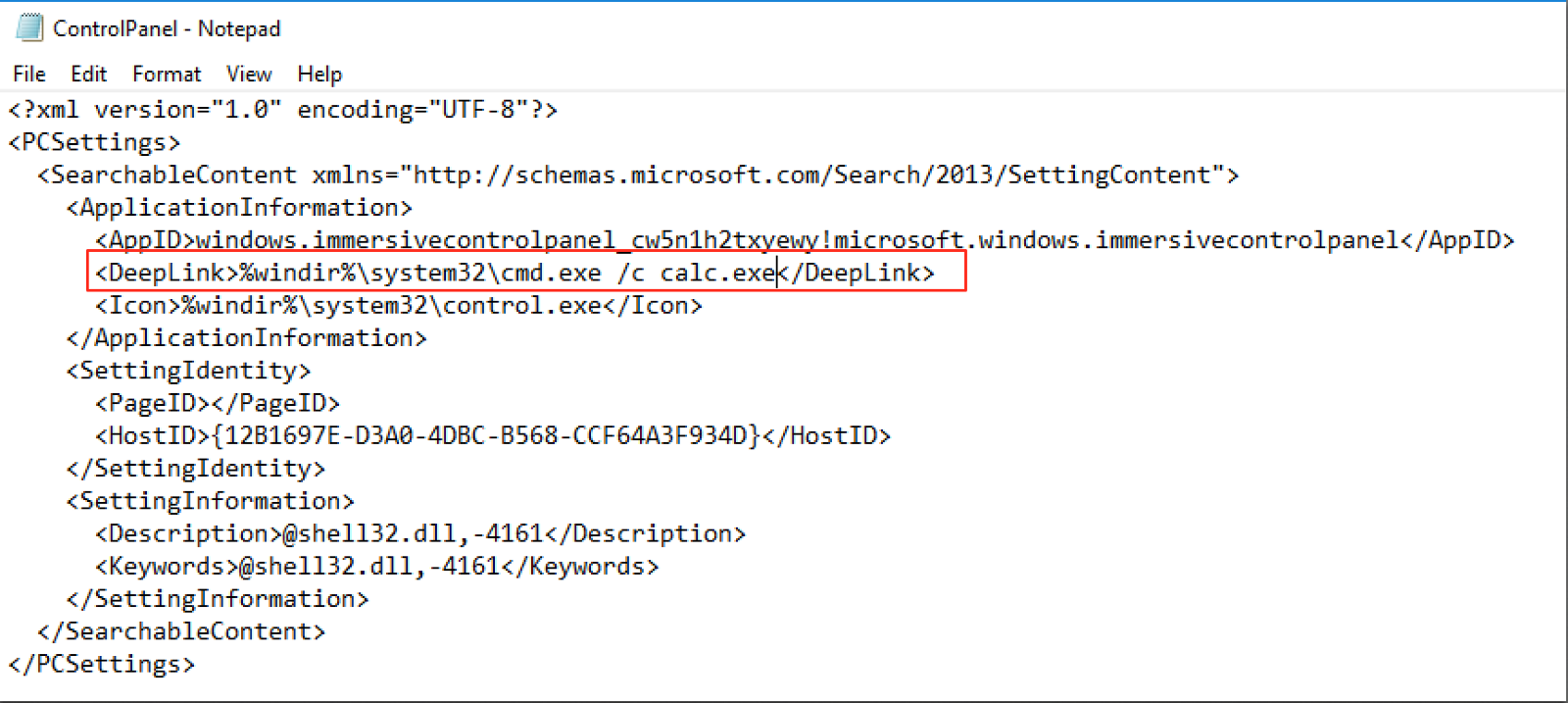

Net als de meeste aanvallen van de andere TA505-groep, wordt ook de nieuwe AndroMut-malware verspreid via legitiem ogende e-mails. De phishing-aanvallen omvatten e-mails die er zeer officieel en authentiek uitzien en aanvoelen. Dergelijke e-mails beweren meestal facturen en andere documenten te bevatten die beweren te zijn gerelateerd aan bankieren en financiën. E-mails die bij phishing worden gebruikt, worden vaak nauwgezet aangemaakt. Hoewel verschillende e-mails het populaire pdf-document bevatten, lijken phishing-e-mails van de TA505-groep te vertrouwen op Word-documenten.

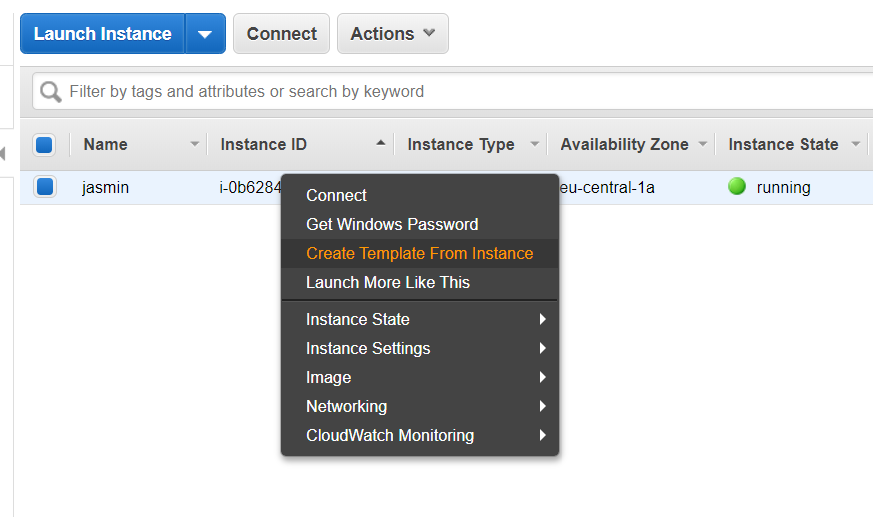

https://twitter.com/rsz619mania/status/1146387091598667777

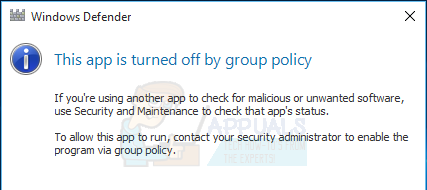

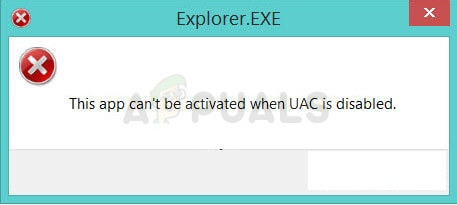

Zodra het nietsvermoedende slachtoffer het geregen Word-document opent, vertrouwt de groep op social engineering om de aanval voort te zetten. Dit klinkt misschien ingewikkeld, maar eigenlijk is de aanval gebaseerd op een vrij oude methode van ‘macro's’ in Word-documenten. Doelen worden geïnformeerd dat de informatie ‘beschermd’ is en ze moeten kunnen worden bewerkt om de inhoud ervan te zien. Hierdoor worden macro's ingeschakeld en kan AndroMut naar de machine worden afgeleverd. Deze malware downloadt vervolgens discreet FlawedAmmyy. Zodra beide zijn geïnstalleerd, zijn de machines van de slachtoffers volledig gecompromitteerd.

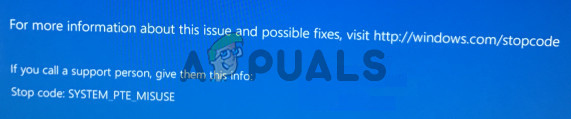

Wat is AndroMut en hoe werkt de multi-stage malware?

TA505 gebruikt AndroMut momenteel als de eerste fase in een aanval in twee fasen. Met andere woorden, AndroMut is het eerste deel van een succesvolle infectie en controle van de computers van slachtoffers. Eenmaal succesvol in penetratie, gebruikt AndroMut de infectie om discreet een tweede lading op de gecompromitteerde machine te plaatsen. De tweede lading schadelijke code heet FlawedAmmyy. In wezen is FlawedAmmyy een krachtige en efficiënte Trojan of RAT voor externe toegang.

De agressieve tweede fase RAT FlawedAmmyy is een virulente malware die externe toegang verleent tot de computers van de slachtoffers. Aanvallers kunnen beheerdersrechten op afstand verkrijgen. Eenmaal binnen hebben aanvallers volledige toegang tot bestanden, inloggegevens en meer.

Overigens zijn de data op zichzelf niet het doelwit. Met andere woorden, het stelen van gegevens is niet de primaire bedoeling. Als onderdeel van de spil is de TA505-groep op zoek naar informatie die hen toegang geeft tot het interne netwerk van banken en andere financiële instellingen.

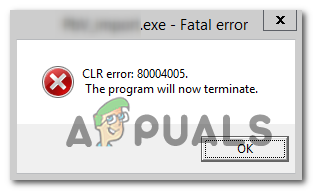

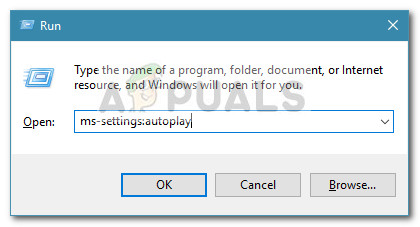

TA505 lanceert AndroMut-malware https://t.co/Gv0krE1U66 pic.twitter.com/dStN33FsUy

- C_138 (@ C_138) 3 juli 2019

TA505 Group volgt het geld, zeggen experts:

Over de activiteiten van de hackgroep gesproken, Chris Dawson, de leider van de dreigingsinformatie Bewijspunt zei: 'De stap van A505 om voornamelijk RAT's en downloaders te distribueren in veel gerichtere campagnes dan ze voorheen gebruikten met banktrojanen en ransomware, suggereert een fundamentele verschuiving in hun tactiek. In wezen gaat de groep op zoek naar infecties van hogere kwaliteit met het potentieel voor het genereren van inkomsten op de langere termijn - kwaliteit boven kwantiteit. '

Cybercriminelen zijn in wezen hun aanvallen aan het verfijnen en selecteren hun doelwitten in plaats van enorme e-mailcampagnes te voeren en in de hoop slachtoffers te vangen. Ze zijn op zoek naar de gegevens, en nog belangrijker, gevoelige informatie, om geld te stelen. De laatste spil is in wezen slechts een voorbeeld van hackers die de markt en het geld volgen. Daarom moet de verschuiving in strategie niet als permanent worden beschouwd, merkte Dawson op, “Wat niet duidelijk is, is het uiteindelijke resultaat of het eindspel van deze verschuiving. De A505 volgt het geld zeer goed, past zich aan wereldwijde trends aan en onderzoekt nieuwe regio's en payloads om hun rendement te maximaliseren. '

Tags malware