Microsoft, WinBeta

Sommigen zullen misschien zeggen dat beveiligingsuitbuiting CVE-2018-8140 nooit een grote bedreiging was omdat het fysieke toegang tot een Windows 10-apparaat vereist om te activeren. Beveiligingsexperts hebben lang het idee gepusht dat zodra een aanvaller fysieke toegang tot een apparaat heeft, het apparaat nooit meer als echt veilig kan worden beschouwd.

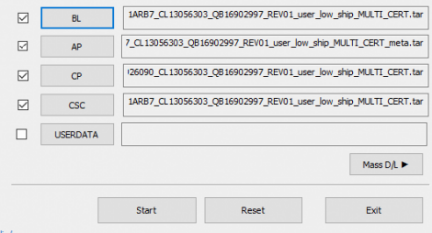

Desalniettemin herstelde Microsoft de nu beruchte Cortana-kwetsbaarheid al op 13 juni en had het tot op de dag van vandaag nog niet vermeld als echt misbruikt. Hun patch zorgt ervoor dat Cortana overweegt wat de huidige beveiligingsstatus is wanneer de vocale assistent informatie ophaalt bij relevante services.

De informatie van Microsoft over de update suggereerde dat hoewel zowel x86- als x86_64-systemen tot de betrokken producten behoorden, oudere versies van hun systeemsoftware na de ondersteuningslevenscyclus niet worden beïnvloed.

Ondanks het feit dat veel mensen nog steeds geen belangrijke updates hadden geïnstalleerd om het probleem te verhelpen, hadden onderzoekers van McAfee in april de potentiële exploit geïdentificeerd. Ze schreven dat het probleem te maken had met hoe de standaardinstellingen de zogenaamde 'Hey Cortana' -functie vanaf het vergrendelingsscherm mogelijk maakten.

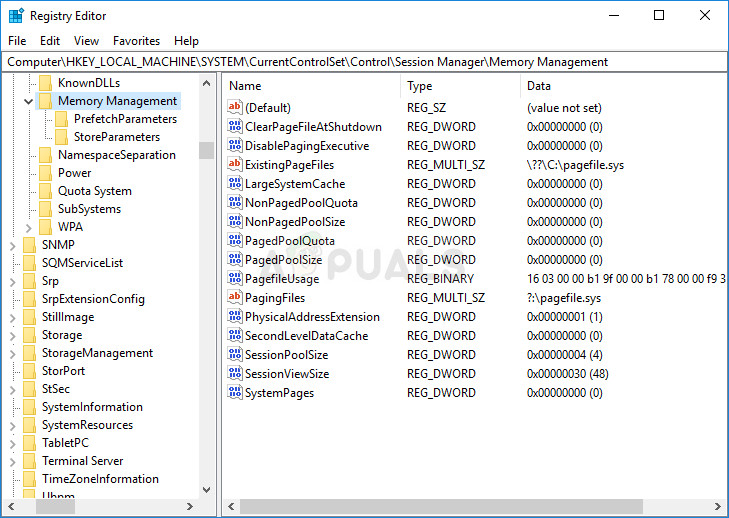

Dus zolang Cortana de toon van de stem van een aanvaller in de buurt kon verstaan, konden ze theoretisch willekeurige code uitvoeren. Om het te activeren, moest het scherm worden vergrendeld en zou een aanvaller een bepaalde reeks moeten uitspreken tijdens het maken en ook gebruiken van een specifieke reeks witruimten op een toetsenbord om een contextmenu te openen dat de openbaarmaking en mogelijke bewerking mogelijk zou maken wachtwoorden.

Als iemand bijzonder creatief was, konden ze een uitvoerbaar bestand naar het apparaat schrijven, zodat ze er een achterdeur op konden installeren. Kwaadwillende actoren zouden op dat moment niet volledig in staat zijn om ze uit te voeren.

Een bekwame cracker die een kwetsbaar apparaat heeft gevonden, zou echter een draagbaar uitvoerbaar bestand naar het systeem kunnen laten vallen door Cortana te misbruiken en er vervolgens voor zorgen dat het hen een weg zou geven om er later schade aan aan te richten.

Hoewel het momenteel onwaarschijnlijk is dat ‘8140 een grote bedreiging vormt, worden gebruikers nog steeds aangespoord om een update uit te voeren, aangezien degenen met computers in openbare omgevingen zoals grote werklabs het doelwit zouden zijn van dit soort aanvallen.

Tags Cortana Windows-beveiliging