Technologie evolueert voortdurend om consumentengegevens te beschermen. Een hoeksteenverbetering was de implementatie van 2FA (Two-factor authenticatie). Het gebruik van 2FA is om ongeautoriseerde toegang tot online accounts/diensten (inclusief financiële diensten zoals banken) te blokkeren.

Deze 2FA-techniek is gebaseerd op het telefoonnummer van een consument en de consument moet de code of OTP invoeren die naar zijn telefoonnummer is verzonden om in te loggen op de vereiste account/dienst. Naarmate de technologie evolueert, doen de oplichters dat ook.

Aanval sim-swap

Een van de technieken die ze ontwikkelden is een SIM-swap-aanval genaamd SIM-swap-zwendel, port-out-zwendel, SIM-jacking, SIM-kaping, SIM Intercept-aanval, enz.

Introductie van een SIM Swap Fraude/Aanval

De telecom- en IT-industrie gebruiken uw Sim tot verschillende acties verifiëren zoals het opnieuw instellen van een wachtwoord op een website (hoewel mobiele nummers niet voor dit gebruik waren bedoeld). Door deze factor, uw Sim is de magische sleutel voor veel (zo niet alle) essentiële diensten. Uw bankrekeningen, e-mailaccounts, sociale media en zelfs online portemonnees (inclusief crypto-wallets) zijn gekoppeld aan uw telefoonnummer.

Zelfs de 2FA techniek is ontwikkeld om uw simkaart te gebruiken om een login op een account of dienst te autoriseren door een code in te voeren die u via een oproep of sms is verzonden om u te beschermen, zelfs als uw inloggegevens zijn gestolen.

Maar de kracht van deze techniek is ook een deel van de zwakte, want wie de telefoon of het telefoonnummer heeft, krijgt de code. Daarom ontwikkelden oplichters de sim-swapping-aanval. Een oplichter is misschien geen hacker of technisch onderlegde met apparatuur van een miljoen dollar, hij heeft alleen een telefoon en een simkaart nodig om zijn slechte actie uit te voeren.

In deze aanval, oplichters het telefoonnummer van een consument op hun simkaart krijgen (fysiek of e-sim) door de vervoerder van de consument ervan te overtuigen dat zij de daadwerkelijke consument zijn en zo de 2FA omzeilen, waardoor er voor hen enorme kansen ontstaan. Dit kunnen de ergste nachtmerries zijn waarmee een persoon te maken kan krijgen, aangezien zijn simkaart virtueel wordt gestolen maar fysiek bij de consument aanwezig is. Met andere woorden, een SIM-swap-aanval vindt plaats wanneer een fraudeur de controle over het telefoonnummer van het slachtoffer overneemt.

De populariteit van cryptocurrencies verhoogde ook de frequentie van SIM-swap-aanvallen, omdat het geld dat wordt overgemaakt vanuit de crypto-portemonnee van het slachtoffer moeilijk te traceren is. Ook zijn er meldingen van datalekken op cryptocurrency-uitwisselingen, waardoor de gegevens (vooral de telefoonnummers van crypto-eigenaren) op de zwarte markt te koop worden aangeboden. In 2020 arresteerde Interpol 10 fraudeurs die in staat waren meer dan 100 miljoen USD aan cryptocurrencies te stelen door gebruik te maken van SIM-swap-aanvallen.

SIM-swap-aanval is deel social engineering aangezien de fraudeurs de persoonlijke gegevens van het slachtoffer moeten kennen en deel telecommunicatie fraude aangezien de fraudeurs de telecomvertegenwoordiger moeten overtuigen (of omkopen) om de nieuwe simkaart met het telefoonnummer van het slachtoffer te verstrekken. Het meest elementaire doel van een SIM-swap-aanval is om de beveiligingsfuncties van accounts te omzeilen op basis van berichten of oproepen.

Sim-swapping-aanvallen haalden de krantenkoppen in 2017, hoewel ze al eerder plaatsvonden. Alleen in het VK is er een toename van het aantal sim-swap-aanvallen van 400% van 2015 tot 2020. Sim-swapping is een legitiem proces als het door de oorspronkelijke persoon wordt gedaan, maar het is illegaal als het wordt gedaan door een bedrieger.

SIM-swapping wordt ook gebruikt om embedded SIM (E-SIM) op de telefoon in te schakelen. Deze aanval is (vrijwel) dodelijker voor een persoon als de telefoon, of de simkaart verlaat zijn handen of pand niet.

Details die oplichters nodig hebben om een SIM-swapaanval uit te voeren

Gegevens vereist bij heruitgifte van een simkaart afhangen op je land en de exploitant, maar meestal richten ze zich op de volgende informatie:

- Geboortedatum

- Burgerservicenummer (BSN)

- Sociale media-accounts

- moeder meisjesnaam

- Soms kopieën van overheids-ID's (om een nep-ID te genereren)

De meer informatie een aanvaller kan hebben, hoe groter de kans dat hij slaagt in zijn kwade bedoelingen. Met de genoemde informatie in de handen van de oplichters, kan de aanval zo verwoestend zijn (overname van rekeningen, identiteitsdiefstal, creditcardfraude, enz.) dat een slachtoffer zijn online identiteit mogelijk niet volledig kan herstellen.

Methoden die door fraudeurs worden gebruikt om slachtoffers te kiezen

Een aanvaller kan slachtoffers selecteren met behulp van de volgende methode:

- Brute kracht gebruiken : Veel fraudeurs gebruiken gewoon willekeurige telefoonnummers of telefoonnummers in een reeks om hun slachtoffer te kiezen. Ook kunnen telefoonnummers die bij een datalek zijn blootgesteld, het doelwit zijn.

- Een bepaald individu targeten : Dit is de primaire modus waarin een aanvaller een kwetsbaar slachtoffer kiest en het telefoonnummer van het slachtoffer en andere waardevolle informatie/gegevens zoals handvatten voor sociale media heeft. Naar verluidt kunnen gestolen Instagram- of gameaccounts (met veel volgers) worden verkocht voor ongeveer 40000 USD.

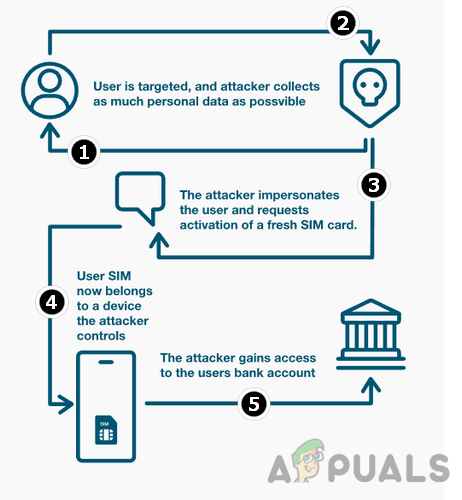

Stappen bij het uitvoeren van de SIM-swapaanval

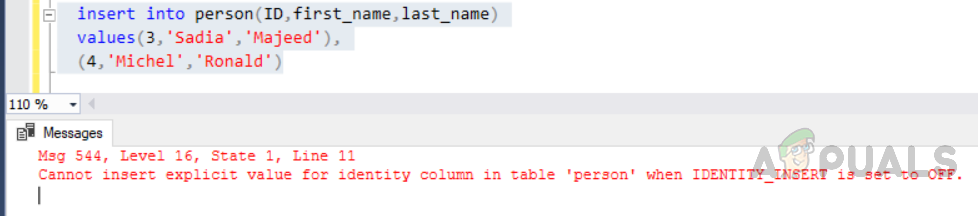

De algemene stappen bij een SIM-swap-aanval kunnen worden weergegeven als:

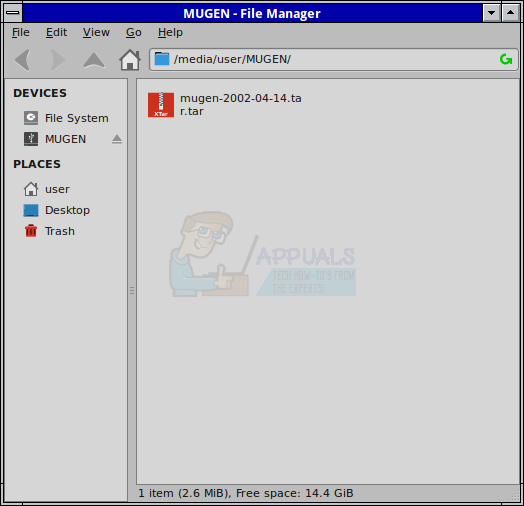

Stappen die betrokken zijn bij een SIM-swapaanval

- Eens een aanvaller sloten a telefoonnummer om zijn SIM-swap-aanval uit te voeren, zal hij zoeken de informatie van het waarschijnlijke slachtoffer , vereist om zich voor te doen als een slachtoffer van een telecomvertegenwoordiger. Hij kan deze gegevens verkrijgen door gebruik te maken van social engineering-technieken, phishing-e-mails/-berichten, u te bespioneren terwijl u uw telefoon gebruikte of de gegevens te kopen van een georganiseerde criminele bende (als uw gegevens deel uitmaakten van een gegevensinbreuk). Na het hebben van details van het slachtoffer, kunnen sommige oplichters beginnen constante oproepen en berichten naar een waarschijnlijk slachtoffer van hem irriteren tot een niveau waar het doelwit wordt gedwongen om zijn telefoon uitzetten zodat de vervoerder geen contact met hem kan opnemen bij het opnieuw uitgeven of overdragen van de simkaart.

- Dan zal hij contact de telecomoperator en imiteren het slachtoffer.

- Nu zal hij bedriegen en overtuig de telecom vertegenwoordiger tot overdracht de telefoonnummer slachtoffer naar een nieuwe simkaart omdat de oude simkaart verloren of gestolen is en de reputatie kan een nieuwe simkaart uitgeven naar de aanvaller of geef het telefoonnummer van het slachtoffer op een simkaart die in het bezit is van de aanvaller, waarbij hij zich voordoet als het slachtoffer.

In sommige landen moet de aanvaller het slachtoffer overtuigen om een bepaalde actie te ondernemen om de SIM-swap te autoriseren, bijvoorbeeld in Nigeria en India, een aanvaller moeten overtuigen de slachtoffer tot druk op 1 op zijn geregistreerd nummer naar autoriseer de sim-swap . Sommige fraudeurs gebruiken mogelijk een insider op de kant van de telecomoperator om hun taak te voltooien (minder vaak voorkomende maar gemelde incidenten waarbij een werknemer 100 dollar verdiende voor elke illegale simswap).

Een oplichter die zich voordoet als slachtoffer van een vervoerder

- Zodra de aanvaller de controle heeft over de simkaart van het slachtoffer (de telefoon van het slachtoffer verliest de verbinding en hij kan niet meer bellen, mobiele data gebruiken of berichten verzenden), kan de aanvaller de volgende fasen van de aanval door OTP/2FA-berichten te gebruiken om in te loggen op de accounts van het slachtoffer, zijn informatie en persoonlijke gegevens te stelen.

Gebruik van SIM Swap Attack door fraudeurs

De SIM-swap-aanval is de basisstap van fraude. Zodra een fraudeur de controle heeft over het telefoonnummer van een slachtoffer, kan hij het voor het volgende gebruiken (maar niet beperkt tot):

- Accounts Overname : Dit is de meest voorkomende vorm van SIM-swap-aanval en is de belangrijkste reden waarom een fraudeur een slachtoffer kan aanvallen. Omdat de fraudeur het telefoonnummer beheert, kan hij 2FA- of OTP-berichten ontvangen en inloggen op de accounts/diensten van een slachtoffer. Deze omvatten sociale media, gaming, mobiel bankieren, online crypto-portemonnee of online winkelaccounts. Hij kan zelfs de accountgegevens wijzigen (waardoor het bijna onmogelijk is om deze te herstellen) of een account en de bijbehorende gegevens verwijderen.

- Identiteitsfraude : Zodra een fraudeur het telefoonnummer van een slachtoffer beheert, kan hij zich voordoen als het slachtoffer op sms- en sociale-media-apps die kunnen worden gebruikt voor persoonlijk gewin, zoals het vragen van vrienden/families van het slachtoffer om een dringende lening. Als u uw documenten (zoals door de overheid uitgegeven ID's) op een cloudservice hebt staan en fraudeurs kunnen inloggen op dat account, kunnen ze uw documenten ook gebruiken om verschillende soorten fraude uit te voeren met uw ID's.

- Phishing : Zodra uw telefoonnummer is gecompromitteerd, kunnen fraudeurs hun netwerk van sim-swap-aanvallen uitbreiden door malware naar uw vrienden/families te sturen, en kunnen ze het volgende slachtoffer worden van de sim-swap-aanval wanneer ze die links/berichten van de fraudeur openen, denkend dat je ze iets hebt gestuurd.

- Transactiefraude : De aanvaller kan die e-wallet gebruiken om verschillende soorten aankopen uit te voeren, zoals cadeaubonnen, geschenken, enz. Als uw creditcardnummer is gekoppeld aan een van die gecompromitteerde accounts, kan dat een jackpot zijn voor de aanvaller, die het om verschillende acties uit te voeren, zoals winkelen. Als uw bank of financiële instelling een verificatiebericht stuurt of om verificatie vraagt, doet de aanvaller zich voor als u en verifieert u de transactie en lijdt u financieel verlies.

- CEO fraude : Fraudeurs houden ervan om zich voor te doen als managers of leidinggevenden van gerenommeerde bedrijven om het lagere personeel tot fraude te verleiden, en als ze het telefoonnummer van zo'n persoon kunnen bemachtigen, dan kunnen ze dat nummer gebruiken om zich gemakkelijk voor te doen als de CEO van een bedrijf. frauderen met de andere werknemers van dat bedrijf.

- chantage : Geen enkel individu in deze wereld is perfect en kan sommige dingen/gebeurtenissen hebben die een individu verborgen wil houden voor familie/vrienden. Om de informatie/gegevens van een slachtoffer privé te houden, kan een oplichter een slachtoffer chanteren. Sommige oplichters kunnen ook contact met u opnemen om uw gegevens terug te geven in ruil voor geldelijke of andere voordelen.

De ernst van de aanval

Om de ernst van de aanval te kennen, citeren we een: ervaring gedeeld door een slachtoffer :

'Mijn hele digitaal leven was vernietigd in een uur na de SIM-swap-aanval. Ten eerste nam de oplichter mijn . over Google account en daarna verwijderd. Vervolgens logden ze in op mijn Twitter account en begon racistische/homofobe inhoud uit te zenden.

Het ergste was dat ze inbraken in mijn Apple ID-account, en de oplichters hebben de gegevens van op afstand gewist mijn MacBook , iPhone , en iPad . Ik heb geen back-up van de gegevens, dus ik ben foto's/video's kwijt van het hele leven van mijn dochter en ook essentiële documenten/e-mails zijn verloren gegaan.”

Waarschuwingssignalen dat u wordt aangevallen door een SIM-swap

Zoals je misschien hebt begrepen hoe dodelijk een SIM-swap-aanval kan zijn, zijn hier enkele waarschuwingssignalen die je mogelijk opmerkt wanneer je wordt aangevallen:

- Geen netwerkservice op de telefoon van het slachtoffer : Als uw telefoon geen signalen meer ontvangt van de mobiele provider, kan dat het eerste teken zijn van een SIM-swap-aanval, aangezien er geen netwerkstoring is voor anderen in de buurt.

- Onbekende activiteit in sociale media-accounts : Als u ongebruikelijke activiteiten op uw sociale media-accounts opmerkt (zoals uitloggen bij sociale media-apps op uw smartphone) die niet door u zijn geïnitieerd, dan kan dat een ander teken zijn dat u mogelijk het slachtoffer bent van een sim-swap-aanval.

- Geen toegang tot financiële of bankdiensten : Een ander teken van de simswapzwendel is dat u mogelijk geen toegang krijgt tot uw financiële (zoals een creditcard) of bankdiensten als uw simkaart die aan deze diensten is gekoppeld, is verwisseld door een fraudeur.

- Meldingen : U kunt meldingen gaan zien op verschillende apps die niet door u zijn gestart, zoals een melding van een transactie in de Cash-app die niet door u is geautoriseerd.

- Draagt aanduiding : Als je een provider-app op een van je smartphones hebt geïnstalleerd en die app je laat weten (of een e-mailbericht van de provider vertelt je) dat er een nieuwe simkaart is uitgegeven voor je telefoonnummer (niet door jou geïnitieerd), dan is dat een duidelijk signaal dat u wordt aangevallen door een SIM-swap.

Stappen als u wordt aangevallen

Als u een van die ongelukkigen bent die lijdt aan de SIM-swap-aanval, dan moet u de onderstaande acties ondernemen, aangezien de tijd hier de sleutel is:

- Ten eerste, neem contact op met uw operator en krijg een nieuwe simkaart van je telefoonnummer of activeer je telefoonnummer op je huidige simkaart zodat je telefoonnummer wordt gedeactiveerd op de simkaart die de hacker bezit.

- Neem contact op met financiële instellingen (banken, creditcarduitgevers, enz.) en transacties te blokkeren of terug te draaien. Veel financiële instellingen voegen een vertraging toe voor een ongebruikelijke of verdachte transactie en als u op tijd contact opneemt met de instelling, kunt u de transacties mogelijk terugdraaien door de fraudeurs. Als er transacties zijn die niet door u zijn geïnitieerd, meld deze dan aan uw financiële instelling. Houd er rekening mee dat de kans op herstel van financiële verliezen minimaal is, aangezien oplichters geld overmaken naar rekeningen in een ander land.

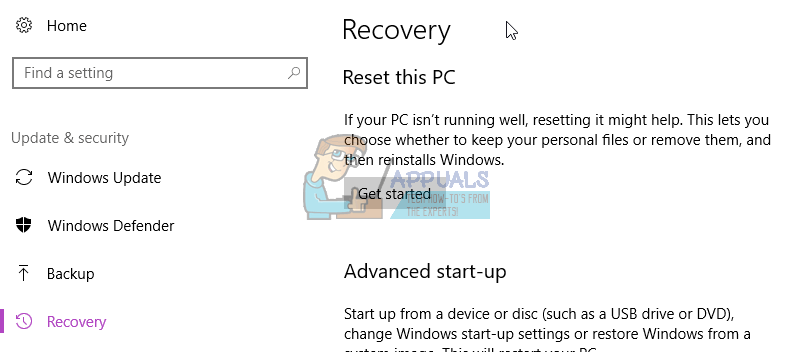

- Wachtwoorden/PINS opnieuw instellen voor alle online accounts en services. Schakel indien mogelijk het gewenste telefoonnummer van het account of de services naar een ander telefoonnummer. Schakel indien mogelijk ook het primaire e-mailadres van uw sociale media-accounts om naar een ander e-mailadres.

- Als jouw SSN (of een ander door de overheid uitgegeven identiteitsbewijs) is ook gestolen en onmiddellijk gebruikt door oplichters contact de Sociale Zekerheidsadministratie (of de autoriteiten die de identiteitsbewijzen hebben uitgegeven).

- Sommige hackers proberen mogelijk contact met u op te nemen, en dat contact zal behoorlijk verleidelijk zijn omdat ze uw gevoelige informatie hebben, maar er niet in trappen, omdat u ofwel wordt afgeperst of onbewust onderdeel wordt van een grotere hackactiviteit. Ga niet in op de hackers maar breng dat onder de aandacht van wetshandhavingsinstanties.

- Rapport de SIM-swap-aanval en verliezen geleden door de wetshandhavingsinstanties van uw land.

Stappen om de SIM Swap-aanvallen te voorkomen

Er is een gezegde dat voorkomen beter is dan genezen, en er zijn enkele stappen die u kunt nemen om de kans op SIM-swap-aanvallen te minimaliseren. Maar de preventie is niet de verantwoordelijkheid van één enkele entiteit, d.w.z. regeringen , telecom operators , financiële instellingen , en mobiele telefoon abonnees .

Allen moeten handelen in hun respectievelijke domeinen om deze oplichtingstechniek te beteugelen, aangezien onwetendheid over een van deze kan leiden tot een succesvolle SIM-swap-aanval. Een punt om te onthouden is dat als een persoon eenmaal wordt aangevallen, er kans is op meer volgende (waarschijnlijk geautomatiseerde) aanvallen als hij geen actie onderneemt om aanvallen te voorkomen.

Landen moet de binden telecom operators tot een simkaart opnieuw uitgeven met de juiste verificaties, en als er een SIM-swap-aanval is, is de politie moet maximaal handelen om vang de criminelen betrokken. Anders, een succesvolle sim-swap-aanval zal een ... zijn morele booster voor andere criminelen .

Veel landen maken wetten en acties om deze zwendeltechniek tegen te gaan (FCC maakt in dit opzicht al regels). Telecom operators moeten procedures opstellen om hun klanten te beschermen tegen sim-swipe-aanvallen. Operators moeten ervoor zorgen dat hun werknemers vallen niet voor steekpenningen aangeboden door fraudeurs.

In dit verband heeft T-Mobile al enkele protocollen gemaakt die door zijn medewerkers moeten worden gevolgd voordat een simkaart kan worden gewijzigd, zoals: goedkeuring van twee T-Mobile medewerkers, die voorheen gebonden was aan de goedkeuring van één manager; hoewel het niet waterdicht is, is het een stap in de goede richting.

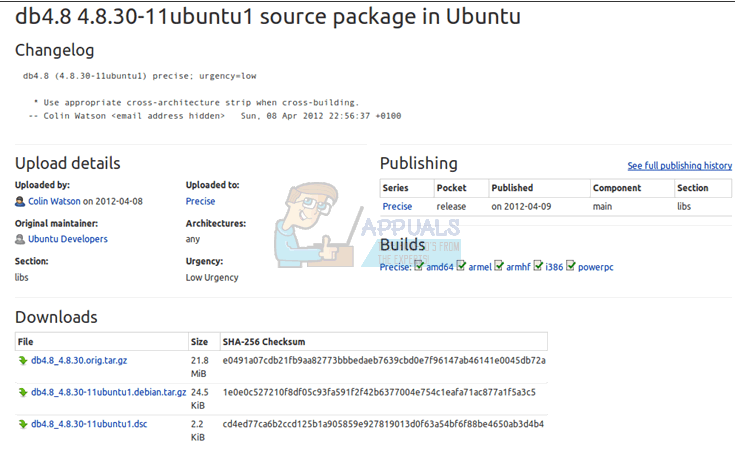

Banken kan een gebruiken API door de regelgevende instantie van het land om controleren als er een is recente sim-swap, en zo ja, dan zou het moeten beperk het online van de klant toegang voor een bepaalde periode of de klant geeft fysiek toestemming voor de swap. Ook, met behulp van hardware authenticatie door een bank moet een must zijn om het hacken van een klantaccount te voorkomen.

Als een klant , jij mag adopteer de volgende technieken: om uzelf te beschermen tegen een SIM-swap-aanval of herhaalde aanvallen (indien al een slachtoffer). Het basisdoel van deze technieken is om de vicieuze cirkel te doorbreken waarmee een slachtoffer kan worden geconfronteerd als hij wordt aangevallen door de SIM-swapmethode te gebruiken.

Controleer de regelgeving van uw land

De eerste stap om sim-swap-aanvallen tegen te gaan, moet zijn om de voorschriften van uw land te controleren en te zien hoe uw telecomoperator de voorschriften van het land volgt.

Controleer de procedures van uw provider om een simkaart uit te geven

Probeer de procedures van uw mobiele provider voor het uitgeven van een simkaart goed te begrijpen, en als het een accountbeheerportaal biedt om uw simkaart te beheren of uw telefoonnummer op een bepaalde simkaart te vergrendelen, dan kunt u deze gebruiken om uzelf te beschermen.

Als uw operator een beetje belabberd is in zijn procedures, kunt u uw nummer mogelijk laten overzetten naar een veiligere operator (indien mogelijk). Zelfs sommige operators bieden een speciale code die u vanaf uw telefoon kunt bellen om elk incident met het wisselen van simkaarten te melden.

Sommige operators kunnen vergemakkelijken met een terugbelfunctie. Met de terugbelfunctie kan de operator, wanneer contact wordt opgenomen met de mobiele netwerkoperator voor het opnieuw uitgeven van de simkaart van een waarschijnlijk slachtoffer, contact opnemen met het waarschijnlijke slachtoffer op het telefoonnummer dat door de persoon is opgegeven bij het instellen van een terugbelfunctie en ervoor zorgen dat als hij rechtmatig een heruitgifte van de simkaart aanvraagt.

Zo niet, dan zal de operator geen nieuwe simkaart uitgeven en zal de aanval mislukken. Dus als uw mobiele provider een terugbelfunctie heeft, gebruik deze dan om uzelf te beschermen tegen de SIM-swap-aanval.

Sommige operators hebben een vertraging (ongeveer 72 uur) voordat de simkaart van een klant wordt verwisseld. Controleer of uw koerier een dergelijke faciliteit heeft. Activeer deze dan op je telefoonnummer zodat je een tijdsbestek hebt voordat een oplichter in zijn kwade bedoelingen slaagt.

Controleer uw financiële of bankprocedures

Sommige banken (of financiële instellingen) passen technieken toe om hun klanten te beschermen tegen financiële fraude door middel van SIM-swap-aanvallen. Een dergelijke techniek is om de regelgevende API's van het land te gebruiken om te controleren of een klant onlangs zijn simkaart heeft verwisseld voordat hij transacties uitvoert.

Als dat het geval is, beperkt de bank de transacties van de klant voor een bepaalde tijd of als de klant de SIM-swap fysiek verifieert in het filiaal van een bank. Het VK, Australië en veel Afrikaanse landen (zoals Zuid-Afrika, Kenia, Mozambique en Nigeria) hebben de genoemde techniek geïmplementeerd. Controleer dus wat de beveiliging van uw bank is tegen een SIM-swap-aanval en volg eventuele richtlijnen van de bank om eventuele SIM-swap-aanvallen te voorkomen.

Stel een pincode of wachtwoord in op uw simkaart of het accountbeheerportaal van uw provider

Volgens de FTC-aanbevelingen is het voor een abonnee van een mobiel netwerk beter om een pincode of wachtwoord op zijn simkaart in te stellen. Om te voorkomen dat het telefoonnummer van de abonnee zonder toestemming van de abonnee wordt gewijzigd, moet een abonnee zijn telefoonnummer ook vergrendelen in de beheerportal van de vervoerder (indien beschikbaar). Als uw provider een van deze ondersteunt, zorg er dan voor dat u gebruik maakt van de functie om ongelukken in de toekomst te voorkomen.

Vermijd het delen van persoonlijke informatie

De hoeksteen van een sim-swipe-aanval is de persoonlijke informatie van het slachtoffer die mobiele operators nodig hebben voor heruitgifte of het overzetten van een telefoonnummer naar een nieuwe simkaart. Als de persoonlijke informatie van een slachtoffer niet beschikbaar is voor een aanvaller, wordt de kans op een aanval met behulp van de SIM-swapping-methode geminimaliseerd, maar de aanvaller kan nog steeds de gegevens van een slachtoffer kopen op de zwarte online markt, aangezien de gegevens van het slachtoffer deel uitmaakten van een gegevensbestand. inbreuk.

Zorg er dus voor dat u uw persoonlijke gegevens nooit deelt met mensen aan de telefoon of online (zelfs als iemand beweert dat dit essentieel is). Een andere techniek die door fraudeurs wordt gebruikt, is om een slachtoffer te bellen vanaf een nummer dat lijkt op het hulplijnnummer van de mobiele operator (of een overheidsafdeling zoals de gezondheidsafdeling) en proberen de persoonlijke informatie van het slachtoffer te verzamelen.

Deel uw persoonlijke gegevens dus niet via de telefoon, zelfs niet met personen die beweren van de hulplijn van de operator of overheidsinstanties te zijn.

Vermijd het gebruik van hetzelfde telefoonnummer voor gevoelige accounts

Een best practice die kan worden gebruikt, is om verschillende telefoonnummers te gebruiken voor verschillende services (wat voor sommige mensen een last zal zijn) of een andere benadering die u kunt gebruiken, is om een enkel nummer te gebruiken voor sociale media-accounts en vervolgens een ander telefoonnummer voor andere services (zoals e-mail, banken, enz.).

Blijf weg van de mentaliteit dat 'ik ben veilig'

Wanneer de fraudeurs een nummer aanvallen met behulp van de brute force-methode, schieten ze in het wild zonder te weten wie het doelwit is. lees nogmaals de sectie Ernst van de aanval) en kan ook andere problemen veroorzaken.

Er zijn misschien mensen die denken dat we niets te verbergen hebben, maar dat is gewoon een flauw excuus omdat zulke mensen niet vergeten hun huisdeuren te sluiten als ze het huis verlaten.

Vaste telefoonnummers, eSIM's of virtuele telefoonnummers gebruiken

Wanneer u een telefoonnummer moet gebruiken, is het altijd beter om een vast nummer te gebruiken, omdat dit u beschermt tegen een SIM-swap-aanval. Als u uw telefoonnummer online moet delen, kiest u ook voor een vast nummer.

Bovendien kunnen eSIM's u in sommige landen beschermen tegen een SIM-swap-aanval als de eSIM pas wordt uitgegeven na fysieke verificatie van de klant op de franchise van een bedrijf. Als je een mobiel telefoonnummer moet gebruiken en dit online moet delen, kies dan voor een virtueel nummer zoals een Google Voice- of Google Fi-nummer.

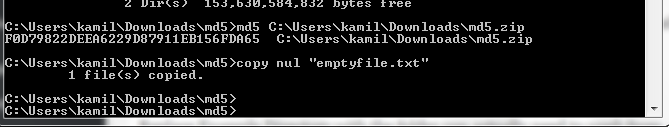

Gebruik een ander type verificatiemethode

Veel services bieden naast sms ook verificatiemethoden, zoals Google Google Authenticator biedt om codes te krijgen bij het inloggen op Google of een hardwaresleutel die wordt aangeboden door YubiKey. Het is beter om deze alternatieven te gebruiken om een inlogcode te genereren (in plaats van sms of autorisatie op basis van bellen), zodat als u de toegang tot uw account verliest, u mogelijk nog steeds kunt inloggen met de authenticator-app.

Gebruik een wachtwoordbeheerder

Het gebruik van gemeenschappelijke of vergelijkbare wachtwoorden op websites is een groot veiligheidsrisico. Het is beter om een sterk en uniek wachtwoord te gebruiken. Als je de gewoonte hebt om veelvoorkomende of vergelijkbare wachtwoorden te gebruiken, kun je overschakelen naar een wachtwoordbeheerder om een ramp te voorkomen.

Blijf uit de buurt van verdachte e-mails of berichten

Als u e-mails of berichten ontvangt (zelfs van nabije) die er verdacht uitzien, mag u die e-mails/berichten niet openen of op een link in e-mails/berichten klikken totdat u 100% zeker bent dat de link veilig is, aangezien oplichters verdachte gebruiken e-mails of berichten, of koppelingen erin om informatie over een mogelijk slachtoffer te verzamelen en vervolgens de SIM-swap-aanval voort te zetten.

Download ook nooit een bijlage op uw systeem/apparaat totdat u er zeker van bent dat de bijlage legitiem is. Oplichters gebruiken deze meestal terwijl ze je interesses (van je sociale media-account) voor ogen houden, trap er dus niet in.

Creditcards/betaalkaarten voor eenmalig gebruik gebruiken

U kunt online services (bijv. Privacy of Blur) gebruiken om creditcards/betaalkaarten voor eenmalig gebruik of oplaadbare creditcards/betaalkaarten te krijgen om te voorkomen dat u uw originele enkele creditcard/betaalpas online gebruikt om schade te voorkomen die kan optreden als uw originele creditcard info wordt gestolen door oplichters met behulp van de SIM-swap-aanval.

Biometrische of hardwaresleutelautorisatie gebruiken

Steeds meer diensten verschuiven naar biometrische autorisatie. Als uw accounts of services biometrische autorisatie ondersteunen, is het beter om naar die services over te schakelen om SIM-swaps of hackpogingen te voorkomen. Als u zich niet op uw gemak voelt bij het gebruik van biometrie, kunt u de autorisatie van de hardwaresleutel gebruiken (zoals YubiKey).

Biometrische autorisatie gebruiken

Gebruik up-to-date beveiligingshulpmiddelen op uw apparaten

Het web is niet veilig en een persoon moet beveiligingshulpmiddelen gebruiken (zoals antivirus, firewall, advertentie- of pop-upblokkers, enz.) om zijn gegevens en informatie veilig te houden, vooral tegen een phishing-aanval om de vereiste informatie te verzamelen om door te gaan een SIM-swap-aanval. Pas op voor die browser pop-ups of gebruik een ad/pop-up blocker.

Deel nooit OTP's, 2FA-codes of voer nooit een actie uit die u niet begrijpt.

Oplichters zullen verschillende technieken proberen te gebruiken om de mogelijke slachtoffers te lokken. Ze proberen OTP- en 2FA-codes van u te krijgen om uw persoonlijke gegevens te krijgen. Als een persoon u vraagt om op een specifieke cijfertoets te drukken of een actie op uw telefoon uit te voeren, doe dat dan niet, aangezien u mogelijk een SIM-swapverzoek autoriseert, aangezien veel operators vereisen dat u op een specifieke toets drukt (zoals 1 in India) om een SIM-swapoperatie te autoriseren.

Dus dat is het, beste lezers; we hebben ons best gedaan om het onderwerp door te nemen en we hopen dat jullie allemaal beschermd zullen zijn tegen een SIM-swap-aanval.