CMS eenvoudig gemaakt. Danconia Media

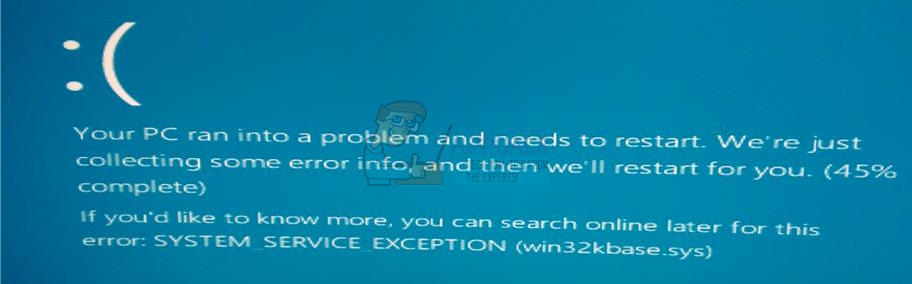

Een kwetsbaarheid met het label CVE-2018-1000094 is ontdekt in versie 2.2.5 van CMS eenvoudig gemaakt waarin een tekstbestand kan worden gebruikt om php of andere code uit te voeren. Dit beveiligingslek bestaat omdat er geen verificatie van bestandsnamen en extensies is, wat zich leent voor de exploit dat wanneer een beheerdersaccount een bestand naar de server kopieert met behulp van bestandsbeheer, de naam en extensie van het bestand niet worden geverifieerd en dus een schadelijk tekstbestand kan worden weergegeven als .php en automatisch schadelijke code op het apparaat uitvoeren. De kwetsbaarheid is beoordeeld als 6.5 op het CVSS 3.0 en het heeft een exploitability-subscore van 8/10 gekregen. Het is exploiteerbaar binnen het netwerk, relatief eenvoudig te exploiteren en vereist slechts eenmalige authenticatie voor beheerdersrechten.

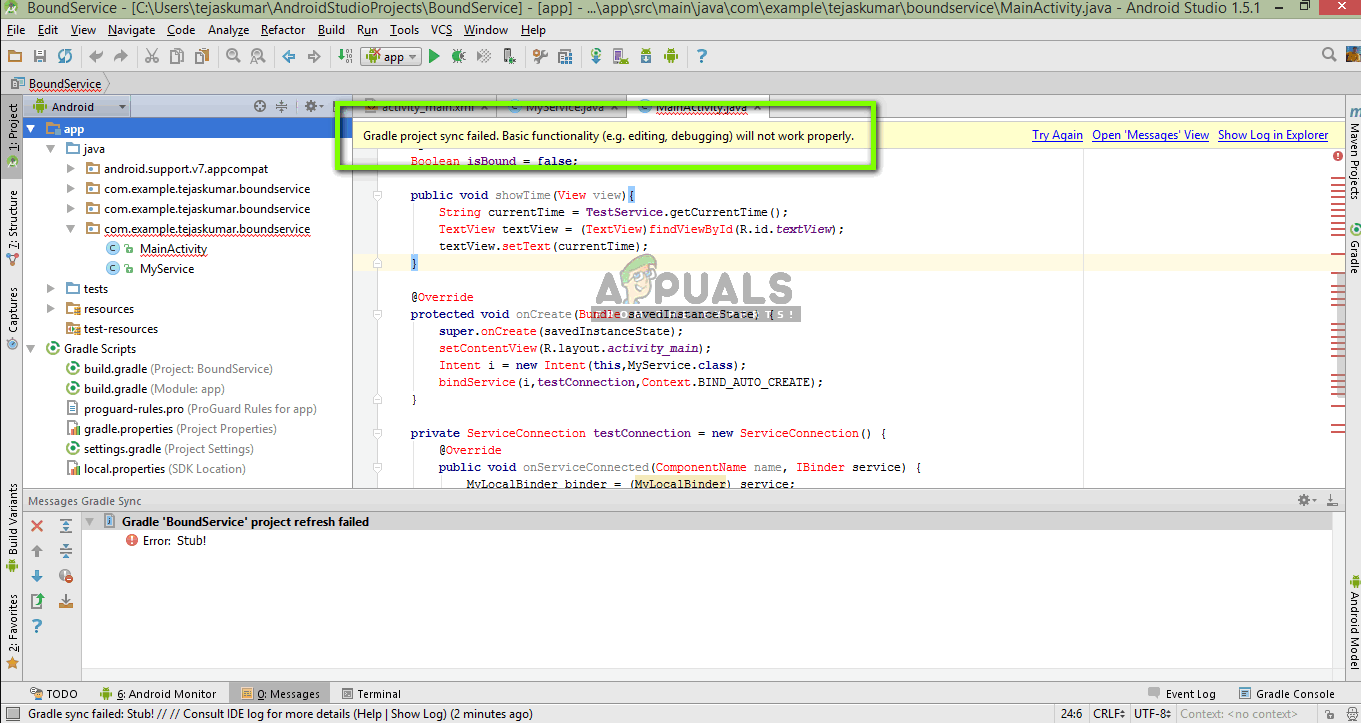

Het volgende code geschreven door Mustafa Hasan toont proof-of-concept van deze kwetsbaarheid.

Het lijkt erop dat er nog geen oplossing is voor deze kwetsbaarheid. Analisten hebben opgemerkt dat deze kwetsbaarheid wordt verzacht tegen eventuele nadelige gevolgen door ervoor te zorgen dat de beheerder betrouwbaar is, zijn / haar inloggegevens niet worden aangetast en dat er serverbeleid wordt ingevoerd om de rechten en machtigingen van gebruikers te beheren.

![[FIX] Kan geen verbinding maken met de Docker Daemon op ‘unix: ///var/run/docker.sock’](https://jf-balio.pt/img/how-tos/23/cannot-connect-docker-daemon-unix.png)